Hola, en esta oportunidad les traigo una clase del curso "Monitoreo de redes y servidores con WhatsUp Gold"

Mostrando entradas con la etiqueta Herramienta para redes IP. Mostrar todas las entradas

Mostrando entradas con la etiqueta Herramienta para redes IP. Mostrar todas las entradas

miércoles, 16 de marzo de 2016

Instalacion de Virtualbox

Hola, en esta oportunidad les traigo una clase del curso "Monitoreo de redes y servidores con WhatsUp Gold"

lunes, 9 de noviembre de 2015

Taller de direccionamiento IP

martes, 1 de septiembre de 2015

Problemas de acceso a Internet

El comando Ping para redes de datos

Aveces estamos conectados a Internet y de repente ya no, que será?, problema del proveedor, de mi equipo, la red, el cableado?, en estas oportunidades revisaremos un comando llamado Ping, que nos ayudará a ver donde puede estar el problema.

Algunos datos que necesitamos saber antes de usar este poderoso comando:

1. La dirección ip de mi computadora o notebook.

2. La dirección ip del router o equipo que nos provee el proveedor de Internet.

3. La dirección ip de algún otra computadora que este en nuestra red, también puede ser una impresora, u otro elemento con dirección ip.

La dirección ip la podemos obtener en nuestro equipo con el siguiente comando llamado "ipconfig ". Con este comando podemos tener tanto la dirección ip de la computadora como la dirección ip del gateway o puerta de enlace que por lo general es la ip del router o equipo de proveedor de internet

La dirección ip del router o equipo que nos provee el proveedor de Internet (Default gateway), la podemos saber del mismo comando ipconfig, como aparece en la siguiente figura:

Pruebas de conectividad:

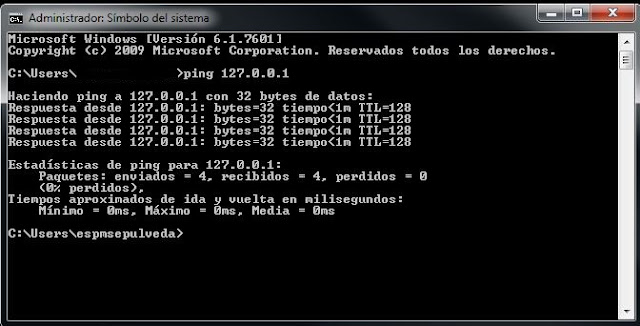

1.- Probemos que el stack TCP/IP de nuestra computadora esta OK, para esto hacemos el siguiente ping y nos debe responder lo siguiente para asegurarnos que esta bien configurado el TCP/IP

2.- El siguiente paso es ver si algún miembro de nuestra red nos responde el comando ping y debería responder como se muestra en la siguiente figura:

3.- Ahora probaremos si llegamos al default gateway (IP del router de salida a Internet), en este caso nuestra puerta de enlace es 10.7.92.1

4.- Por último, la última prueba es ver si llegamos a un sitio en particular, como por ejemplo, www.microsoft.com:

Hay otros comando que te pueden servir para verificar problemas de redes o de conexión a internet, lo puedes ver aquí

sábado, 3 de mayo de 2014

¿Que es un firewall?

Un firewall o cortafuegos tiene como función básica controlar el trafico que fluye a través de este; este control lo hacemos por medios de reglas o políticas que permiten o deniegan un trafico en particular.

¿Son importante los firewall?, la respuesta es si, los firewall nos protegen a distintos niveles, por ejemplo los firewall de nuestros sistemas operativos nos protegen de conexiones no autorizadas a nuestros equipos personales, servidores, etc.

Un ejemplo del firewall de window 7

También tenemos firewall perimetrales que protegen nuestras redes de datos de accesos no autorizados, como tambien de control de virus ( según marca y modelo del firewall), control a nivel de filtro de contenido, control a nivel de IPS y otros features mas.

Un ejemplo del firewall de window 7

También tenemos firewall perimetrales que protegen nuestras redes de datos de accesos no autorizados, como tambien de control de virus ( según marca y modelo del firewall), control a nivel de filtro de contenido, control a nivel de IPS y otros features mas.

En lo general tanto personas como empresas no le damos la debida importancia a la seguridad. Un posible atacante podría tomar información privada o confidencial que puede terminar por ejemplo en el robo de nuestras claves de cuentas bancarias, robo de información, y/o daño a nuestros sistemas.

Si bien las personas y empresas no están cuidando su información, hay personas inescrupulosa ( por decir lo menos) que están atentas, escaneando y rastreando fallos en los sistemas informáticos.

Un consejo ( del cual me tomo también), es ver si nuestro firewall esta activo en nuestro sistema y ver que aplicaciones y puertos están permitidos a entrar a nuestro sistema operativo windows, linux, mac, etc.

Les recomiendo el uso de antivirus y antispam, protegerse es lo mínimo que podemos hacer para mitigar, minimizar y/o aislar nuestros sistemas de los atacantes.

Dentro de las familias de firewall, tenemos aquellos que solo hacen la función del control de trafico, hay otras familias que tienen características de control de trafico, antivirus, antispam, filtro contenido, IPS, VPN, etc.. Los que hacen muchas funciones se les llama UTM (Unified Threat Management) o Gestión Unificada de Amenazas

jueves, 10 de abril de 2014

Herramientas de monitoreo de redes - WhatsUp Gold

Hola amigos, esta semana veremos algunas de las tantas herramientas de monitoreo de redes.

Sitio Web: http://www.whatsupgold.com/

1. Whatsup Gold

Sitio Web: http://www.whatsupgold.com/

- Si queremos monitorear disponibilidad y rendimiento de la red, podemos usar "Whatsup Gold"

- Si queremos administrar tráfico y ancho de banda "Flow Monitor"

- Si queremos analizar el tráfico de la red, podemos usar "Flow Publisher"

- Si queremos monitorear VoIP, tenemos "VoIP Monitor"

- Si queremos monitorear Servidores Virtuales, usaremos "WhatsVirtual"

- Si necesitamos monitorear la disponibilidad y rendimiento de las aplicaciones, podemos usar "Application Performance Monitor"

- Si queremos testear y monitorear tu website, usaremos "AlertFox End-User Monitoring"

http://www.whatsupgold.com/web-monitoring/

- Si necesitamos automatiza procesos, usaremos "Imacros"

- Si necesitamos gestionar los cambios y configuración de la red, usaremos "WhatsConfigured"

- Si necesitamos documentar nuestra red, usamos "WhatsConnected"

- Si lo que necesitamos es Recoger, analizar y reportar datos de registro o log, usaremos "Log Management Software"

http://www.whatsupgold.com/log-management/

- Si necesitamos descubrir, documentar y administrar direcciones IP, usaremos "IP Address Manager"

sábado, 5 de abril de 2014

Porque no responde el ping en mi notebook

Hola amigos, estuve desconectado debido a la furia de la naturaleza, un par de terremotos y una serie de replicas (infinitas para mi) nos tiene atribulados y desconcertados, pero en fin, la naturaleza es brava pero la vida continua.

Haciendo ping a la IP 192.168.1.100 con el firewall abajo:

Respuesta desde 192.168.1.100: bytes=32 tiempo=3ms TTL=127

Respuesta desde 192.168.1.100: bytes=32 tiempo=1ms TTL=127

Respuesta desde 192.168.1.100: bytes=32 tiempo=1ms TTL=127

Respuesta desde 192.168.1.100: bytes=32 tiempo=1ms TTL=127

Respuesta desde 1192.168.1.100: bytes=32 tiempo=1ms TTL=127

Haciendo ping a la IP 192.168.1.100 con el firerwall arriba:

Tiempo de espera agotado para esta solicitud.

Tiempo de espera agotado para esta solicitud.

Tiempo de espera agotado para esta solicitud.

Tiempo de espera agotado para esta solicitud.

Tiempo de espera agotado para esta solicitud.

La pregunta ahora entonces es, como configura una regla en mi firewall de windows 7 y permitir que responda ping mi notebook?

Bueno lo hacemos de la siguiente manera:

1. Nos vamos a inicio --> Panel de control --> Sistemas y seguridad --> Herramientas administrativas

2. Hacemos click en --> Firewall de Windows con seguridad avanzada

3. Hacemos click en --> Reglas de entrada --> Nueva Regla

4. Creamos una regla personalizada

5. Aplicamos a todos los programas

6. Elegimos el protocolo ICMPv4

7. Seleccionamos el tipo de ICMP específico --> "Petición de eco" en español

8. Seleccionamos el ámbito, o desde y/o hasta que direcciones IP se aplicará la regla, en nuestro caso le diremos desde "Cualquier dirección IP"

9. Procedemos a realizar una acción de "Permitir la conexión" cuando las condiciones específicas coincidan

10. Luego elegimos bajo que perfil se aplicará la regla, en nuestro ejemplo se aplica sobre los tres perfiles, "dominio", "privado", y "público"

11. Por último le damos el nombre a la regla

Si tienen consultas, no duden en preguntar, nos vemos...

En esta oportunidad me gustaría compartir con ustedes un tip que cuando no se sabe, cuesta mucho encontrar la solución.

En mis inicios del aprendizaje de las redes de datos, me encontré con el problema que habían equipos en la red conectados pero que no respondían al comando ping, si no lo recuerdan, el comando ping nos ayuda a saber si un equipo en la red esta bien conectado y responde, si el equipo responde, entonces este equipo no tiene problemas de conectividad a nivel de networking. Bueno, como dije anteriormente, el problema es que el equipo estaba bien conectado porque realice las siguientes pruebas:

1.- Hice en el cmd del equipo (notebook) con sistema operativo windows el comando "ipconfig" y me mostró la dirección IP 192.168.1.100 y la direccion de la puerta de enlace o gateway la IP 192.168.1.1

2.- Realice un ping desde el notebook a la IP 192.168.1.1 y me respondió bien

3.- Hice un ping desde el notebook a www.google.cl y me respondía bien.

Entonces porque al hacer ping desde otro equipo al notebook 192.168.1.100 no me respondía?

La respuesta me costo encontrarla, pero el porque no respondía la ip de mi notebook 192.168.1.100, es porque el firewall del equipo estaba configurado para no responder peticiones de ping.

La respuesta me costo encontrarla, pero el porque no respondía la ip de mi notebook 192.168.1.100, es porque el firewall del equipo estaba configurado para no responder peticiones de ping.

Respuesta desde 192.168.1.100: bytes=32 tiempo=3ms TTL=127

Respuesta desde 192.168.1.100: bytes=32 tiempo=1ms TTL=127

Respuesta desde 192.168.1.100: bytes=32 tiempo=1ms TTL=127

Respuesta desde 192.168.1.100: bytes=32 tiempo=1ms TTL=127

Respuesta desde 1192.168.1.100: bytes=32 tiempo=1ms TTL=127

Haciendo ping a la IP 192.168.1.100 con el firerwall arriba:

Tiempo de espera agotado para esta solicitud.

Tiempo de espera agotado para esta solicitud.

Tiempo de espera agotado para esta solicitud.

Tiempo de espera agotado para esta solicitud.

Tiempo de espera agotado para esta solicitud.

La pregunta ahora entonces es, como configura una regla en mi firewall de windows 7 y permitir que responda ping mi notebook?

Bueno lo hacemos de la siguiente manera:

1. Nos vamos a inicio --> Panel de control --> Sistemas y seguridad --> Herramientas administrativas

2. Hacemos click en --> Firewall de Windows con seguridad avanzada

3. Hacemos click en --> Reglas de entrada --> Nueva Regla

8. Seleccionamos el ámbito, o desde y/o hasta que direcciones IP se aplicará la regla, en nuestro caso le diremos desde "Cualquier dirección IP"

9. Procedemos a realizar una acción de "Permitir la conexión" cuando las condiciones específicas coincidan

10. Luego elegimos bajo que perfil se aplicará la regla, en nuestro ejemplo se aplica sobre los tres perfiles, "dominio", "privado", y "público"

11. Por último le damos el nombre a la regla

Si tienen consultas, no duden en preguntar, nos vemos...

Sígueme también en:

miércoles, 12 de marzo de 2014

Capacitación Express WhatsUP Gold Versión 16.1.3

Estimados, les dejo una capacitación express que realice hace poco sobre la administración y configuración de Whatsup Gold versión 16.1.3, espero que les sirva

Sin tiene dudad me lo comentan y les respondo....

Saludos!

Sígueme también en:

martes, 22 de octubre de 2013

Configuración de vlan en Switch Cisco

Creando VLAN en Catalyst Switch Cisco

Para el aprendizaje de como crear vlan en un switch Cisco, por ejemplo switch 2950, 2960, etc., usaremos el siguiente diagrama:

Para la simulación usaremos Cisco Packet Tracer, y realizaremos las siguientes tareas:

1. Esta topología de red, va a manejar dos segmentos de redes con sus respectivas VLAN asignadas:

Vlan 10 --> Segmento de red 192.168.1.0 / 255.255.255.0 --> Vlan name: red-10

Vlan 20 --> Segmento de red 192.168.2.0 /255.255.255.0 --> Vlan name: red-20

2. PC-red-10, se le asignará la IP 192.168.1.1 / 255.255.255.0, asignado a la VLAN 10

PC-red-20, se le asignará la IP 192.168.2.1 / 255.255.255.0, asignado a la VLAN 20

Server 1, se le asignará la IP 192.168.1.100 / 255.255.255.0, asignado a la VLAN 10

Server 0, se le asignará la IP 192.168.2.200 / 255.255.255.0, asignado a la VLAN 20

3. Switch 0, se crearán las VLAN 10 y 20, e interfaz trunk

Switch 1, se crearán las VLAN 10 y 20, e interfaz trunk.

Switch 0, f0/1, asignado a VLAN 10

Switch 0, f0/2, asignado a VLAN 20

Switch 0, G1/1, interfaz trunk

Switch 1, f0/1, asignado a VLAN 10

Switch 1, f0/2, asignado a VLAN 20

Switch 1, G1/1, interfaz trunk

Comprobación de creación de VLAN

1. show vlan:

Switch0#show vlan

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa0/3, Fa0/4, Fa0/5, Fa0/6

Fa0/7, Fa0/8, Fa0/9, Fa0/10

Fa0/11, Fa0/12, Fa0/13, Fa0/14

Fa0/15, Fa0/16, Fa0/17, Fa0/18

Fa0/19, Fa0/20, Fa0/21, Fa0/22

Fa0/23, Fa0/24, Gig1/2

10 red-10 active Fa0/1

20 red-20 active Fa0/2

1002 fddi-default act/unsup

1003 token-ring-default act/unsup

1004 fddinet-default act/unsup

1005 trnet-default act/unsup

VLAN Type SAID MTU Parent RingNo BridgeNo Stp BrdgMode Trans1 Trans2

---- ----- ---------- ----- ------ ------ -------- ---- -------- ------ ------

1 enet 100001 1500 - - - - - 0 0

10 enet 100010 1500 - - - - - 0 0

20 enet 100020 1500 - - - - - 0 0

1002 fddi 101002 1500 - - - - - 0 0

1003 tr 101003 1500 - - - - - 0 0

1004 fdnet 101004 1500 - - - ieee - 0 0

1005 trnet 101005 1500 - - - ibm - 0 0

Remote SPAN VLANs

------------------------------------------------------------------------------

Primary Secondary Type Ports

------- --------- ----------------- ------------------------------------------

Switch0#

2. show int f0/1 switchport

Switch0#show int f0/1 switchport

Name: Fa0/1

Switchport: Enabled

Administrative Mode: dynamic auto

Operational Mode: static access

Administrative Trunking Encapsulation: dot1q

Operational Trunking Encapsulation: native

Negotiation of Trunking: On

Access Mode VLAN: 10 (red-10)

Trunking Native Mode VLAN: 1 (default)

Voice VLAN: none

Administrative private-vlan host-association: none

Administrative private-vlan mapping: none

Administrative private-vlan trunk native VLAN: none

Administrative private-vlan trunk encapsulation: dot1q

Administrative private-vlan trunk normal VLANs: none

Administrative private-vlan trunk private VLANs: none

Operational private-vlan: none

Trunking VLANs Enabled: ALL

Pruning VLANs Enabled: 2-1001

Capture Mode Disabled

Capture VLANs Allowed: ALL

Protected: false

Appliance trust: none

Switch0#

3. show int f0/2 switchport

Switch0#show int f0/2 switchport

Name: Fa0/2

Switchport: Enabled

Administrative Mode: dynamic auto

Operational Mode: static access

Administrative Trunking Encapsulation: dot1q

Operational Trunking Encapsulation: native

Negotiation of Trunking: On

Access Mode VLAN: 20 (red-20)

Trunking Native Mode VLAN: 1 (default)

Voice VLAN: none

Administrative private-vlan host-association: none

Administrative private-vlan mapping: none

Administrative private-vlan trunk native VLAN: none

Administrative private-vlan trunk encapsulation: dot1q

Administrative private-vlan trunk normal VLANs: none

Administrative private-vlan trunk private VLANs: none

Operational private-vlan: none

Trunking VLANs Enabled: ALL

Pruning VLANs Enabled: 2-1001

Capture Mode Disabled

Capture VLANs Allowed: ALL

Protected: false

Appliance trust: none

4. show int g1/1 switchport:

Switch0#show int g1/1 switchport

Name: Gig1/1

Switchport: Enabled

Administrative Mode: trunk

Operational Mode: trunk

Administrative Trunking Encapsulation: dot1q

Operational Trunking Encapsulation: dot1q

Negotiation of Trunking: On

Access Mode VLAN: 1 (default)

Trunking Native Mode VLAN: 1 (default)

Voice VLAN: none

Administrative private-vlan host-association: none

Administrative private-vlan mapping: none

Administrative private-vlan trunk native VLAN: none

Administrative private-vlan trunk encapsulation: dot1q

Administrative private-vlan trunk normal VLANs: none

Administrative private-vlan trunk private VLANs: none

Operational private-vlan: none

Trunking VLANs Enabled: ALL

Pruning VLANs Enabled: 2-1001

Capture Mode Disabled

Capture VLANs Allowed: ALL

Protected: false

Appliance trust: none

Resultados:

1. Ping desde PC-red-10 a Server 1, OK:

PC>ping 192.168.1.100

Pinging 192.168.1.100 with 32 bytes of data:

Reply from 192.168.1.100: bytes=32 time=0ms TTL=128

Reply from 192.168.1.100: bytes=32 time=0ms TTL=128

Reply from 192.168.1.100: bytes=32 time=0ms TTL=128

Reply from 192.168.1.100: bytes=32 time=0ms TTL=128

Ping statistics for 192.168.1.100:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 0ms, Maximum = 0ms, Average = 0ms

2. Ping desde PC-red-10 a Server 0, falla:

PC>ping 192.168.2.100

Pinging 192.168.2.100 with 32 bytes of data:

Request timed out.

Request timed out.

Request timed out.

Request timed out.

Ping statistics for 192.168.2.100:

Packets: Sent = 4, Received = 0, Lost = 4 (100% loss),

3. Ping desde PC-red-20 a Server 1, falla:

PC>ping 192.168.1.100

Pinging 192.168.1.100 with 32 bytes of data:

Request timed out.

Request timed out.

Request timed out.

Request timed out.

Ping statistics for 192.168.1.100:

Packets: Sent = 4, Received = 0, Lost = 4 (100% loss),

4. Ping desde PC-red-20 a Server 0, OK

PC>ping 192.168.2.100

Pinging 192.168.2.100 with 32 bytes of data:

Reply from 192.168.2.100: bytes=32 time=0ms TTL=128

Reply from 192.168.2.100: bytes=32 time=0ms TTL=128

Reply from 192.168.2.100: bytes=32 time=0ms TTL=128

Reply from 192.168.2.100: bytes=32 time=0ms TTL=128

Ping statistics for 192.168.2.100:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 0ms, Maximum = 0ms, Average = 0ms

Conclusiones:

1. Dentro de un switch podemos tener varias VLAN creadas, esta se comunicaran con otros, en la media que:

- Los equipos que intentan conectarse pertenescan al mismo Vlan ID

- Los equipos están dentro del mismo segmento IP

- Los puertos de los switch estén asignados a las respectivas VLAN que comunican con el equipo final

- Los switch estén configurados para transportar distintas VLAN (interfaz trunk)

2. No hay comunicación entre los segmentos 192.168.1.0/24 y 192.168.2.0/24, debido a que no hay un router o un switch layer 3. Esto lo veremos en otro artículo

martes, 8 de octubre de 2013

Video Solarwinds IP Address Tracker

Que tal amigos, en esta oportunidad les mostraré un vídeo de la herramienta IP "Solarwinds IP address Tracker".

Con esta herramienta podemos escanear una subnet en particular, ver en una tabla las ip que están siendo usadas y aquella que se ven disponibles y mucho más:

Con esta herramienta podemos escanear una subnet en particular, ver en una tabla las ip que están siendo usadas y aquella que se ven disponibles y mucho más:

domingo, 6 de octubre de 2013

Video Solarwinds Realtime Bandwidth Monitor

Hola amigos, otro video que les puede servir para ver el ancho de banda de una interface en particular de un switch o router por ejemplo.

A veces queremos saber cuanto es, o que consume nuestra red en términos de tráfico de red, preguntas como, estaremos llegando al máximo de lo contratado con el proveedor de MPLS o internet?. Esta herramienta te puede ayudad a ver el consumo de ancho de banda en tiempo real, tráfico de entrada y salida podemos ver por medio del protocolo de comunicaciones SNMP.

Les dejo el video.

A veces queremos saber cuanto es, o que consume nuestra red en términos de tráfico de red, preguntas como, estaremos llegando al máximo de lo contratado con el proveedor de MPLS o internet?. Esta herramienta te puede ayudad a ver el consumo de ancho de banda en tiempo real, tráfico de entrada y salida podemos ver por medio del protocolo de comunicaciones SNMP.

Les dejo el video.

Video Solarwinds SFTP SCP Server

Hola amigos, les dejo otro video llamado "Solarwinds SFTP SCP Server", en este video aprenderás a instalar y a usar esta herramientas de transferencia segura de archivos a través de la red.

Aquí veras como usar el server y un cliente para realizar las transferencias seguras:

Aquí veras como usar el server y un cliente para realizar las transferencias seguras:

Video Advanced IP Scanner

Dentro de las distintas herramienta para redes IP, les muestro un video que realicé para Advanced IP Scanner, con esta herramientas puedes ver las ip que están en una red en particular, es gratis.

Puedes realizar tareas como, exploración de redes, crear una lista favorita de equipos, herramientas de troubleshooting como el comando ping, tracert, telnet y ssh, herramienta de acceso remoto como radmin, etc.

Es de facil uso, se las dejo:

Puedes realizar tareas como, exploración de redes, crear una lista favorita de equipos, herramientas de troubleshooting como el comando ping, tracert, telnet y ssh, herramienta de acceso remoto como radmin, etc.

Es de facil uso, se las dejo:

martes, 29 de mayo de 2012

Herramientas de Monitoreo de Redes IP Real Time Bandwidth Monitor Solarwinds

Herramientas de Monitoreo de Redes IP

Real Time Bandwidth Monitor

Solarwinds

Una herramienta interesante y de fácil uso es Real-Time Bandwidth Monitor. Este utilitario te sirve para visualizar y resolver problemas que tengan que ver con el uso del ancho de banda en tiempo real.

Lo puedes bajar desde http://www.solarwinds.com/downloads/

Puedes monitorear múltiples interfaces de un equipo, por ejemplo monitorear aquellas interfaces que se conectan con tu proveedor de servicios Internet, o un servidor de aplicaciones en particular.

Con esta aplicación puedes ver el uso actual del ancho de banda de la interface, te lo muestra en bps y en porcentajes.

Además puedes ver el tráfico tanto entrante como saliente, puedes configurar umbrales para que te muestren en el gráfico cuando sobrepasa un cierto un ancho de banda

Suscribirse a:

Entradas (Atom)